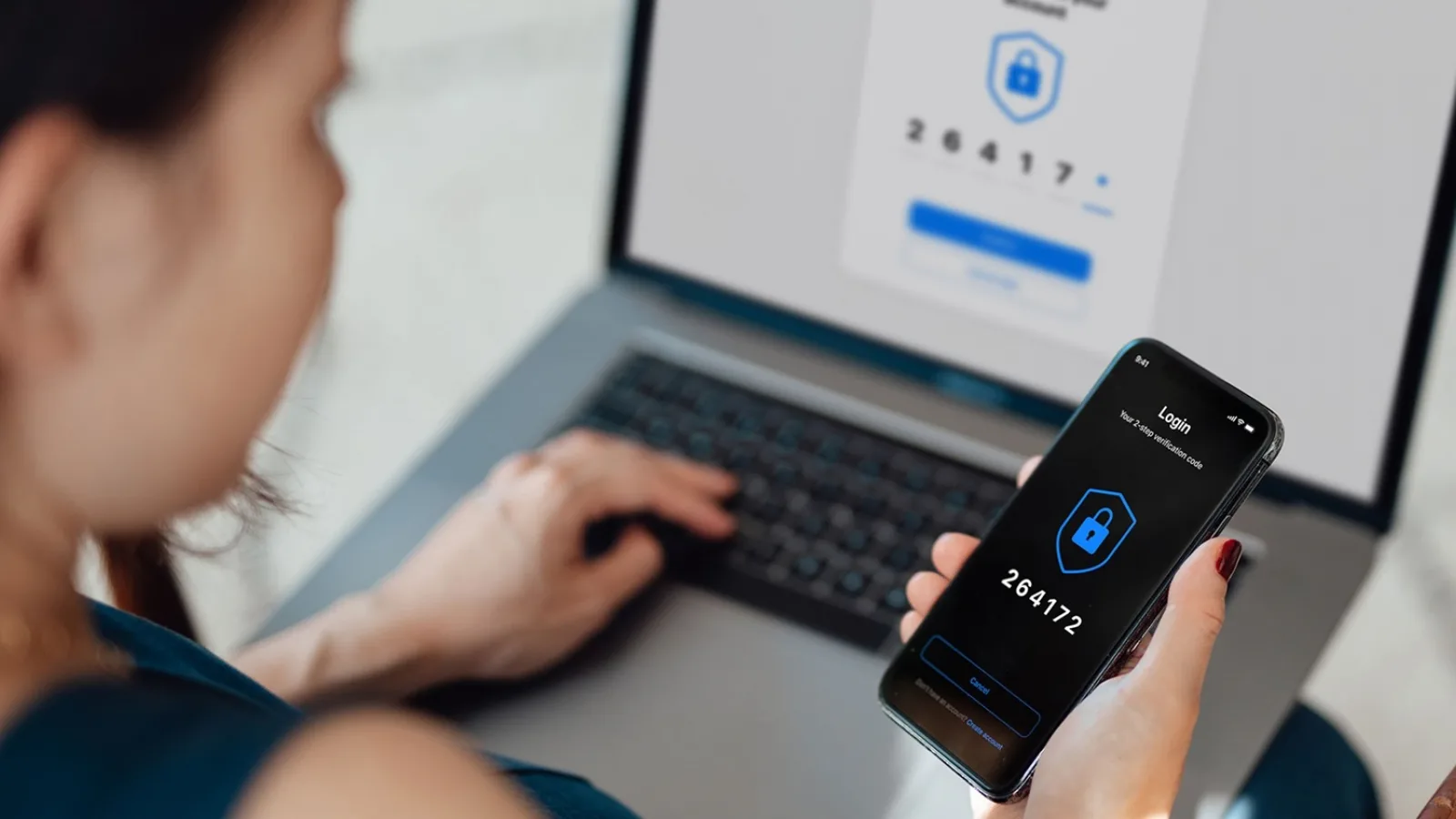

În general orice aplicaţie de mobil care se respectă recomanda autentificarea Two Factor. Adică o confirmare prin SMS sau biometrică şi cred că deja Google şi Apple impun asta în store-urile lor. Ei bine, se pare că nici codurile 2FA nu mai sunt sigure, în faţa unui nou hack de pe Android.

Se numeşte Pixnapping şi poate captura datele din codurile 2FA trimise prin SMS. Cercetătorii în domeniul securităţii au descoperit că acest atac datează de fapt de 12 ani şi a revenit recent. Nu s-a propagat prea mult, din fericire. Pixnapping îi permite unei aplicaţii Android de tip malware să acceseze şi să „scurgă” informații afişate în alte aplicaţii sau site-uri Android.

Poate fura datele afişate în Google Maps, Signal, Venmo, Gmail chiar. Poate fura şi codurile 2FA din Google Authenticator sau Google Messages.

Ce face atacul?

Accesează informaţiile despre pixelii ecranului din canalul hardware, citind valorile pixelilor de pe ecran pentru a îşi da seama ce scrie pe ecran. Valorile pixelilor de pe un site web de exemplu. În general iframe şi cookie-urile cross origin combat asta. Noua versiune de Pixnapping a fost dezvoltate de cercetători de la Universitatea din California, cea din Washington şi cea Carnegie Mellon.

Întâi aplicaţia cu malware deschide ţinta, să zicem Google Authenticator, înregistrându-i pixelii pentru randare. Apoi aplicaţia malware alege coordonatele unui pixel ţintă, al cărei culoare vrea să o fure. Aooi aplicaţia face operaţii grafice, înregistrând valorile diferite de randare dacă pixelul e alb sau color.

Problemele au fost găsite pe variante de Android de la 13 la 16, deci încă sunt actuale. A fost confirmat şi pe terminale Pixel, din cauza funcţionării GPU-ului Mali şi a compresiei de date şi randarea de pixeli.

Aparent Google nu poate oferi vreun patch, pentru că nu e fezabil. Singura recomandare e să verifici permisiunile aplicaţiilor şi să fii cu softul la zi. Mai multe detalii aflați aici.