O nouă campanie de phishing descoperită de Microsoft marchează o schimbare majoră în modul în care atacatorii compromit conturi online. Spre deosebire de metodele clasice, unde parolele sunt ținta principală, noul val de atacuri se concentrează pe furtul token-urilor de autentificare - acele „chei digitale” generate după un login valid. Practic, utilizatorii nu mai sunt păcăliți să își dea parola, ci să ofere acces indirect fără să-și dea seama.

Atacul folosește un toolkit numit EvilToken, disponibil ca serviciu (Phishing-as-a-Service), ceea ce îl face ușor de folosit la scară largă. Campaniile încep cu o fază de analiză atentă a țintelor, urmată de trimiterea unor emailuri extrem de bine personalizate, generate cu ajutorul inteligenței artificiale. Mesajele imită facturi, documente sau notificări legitime, crescând semnificativ șansele ca utilizatorul să interacționeze.

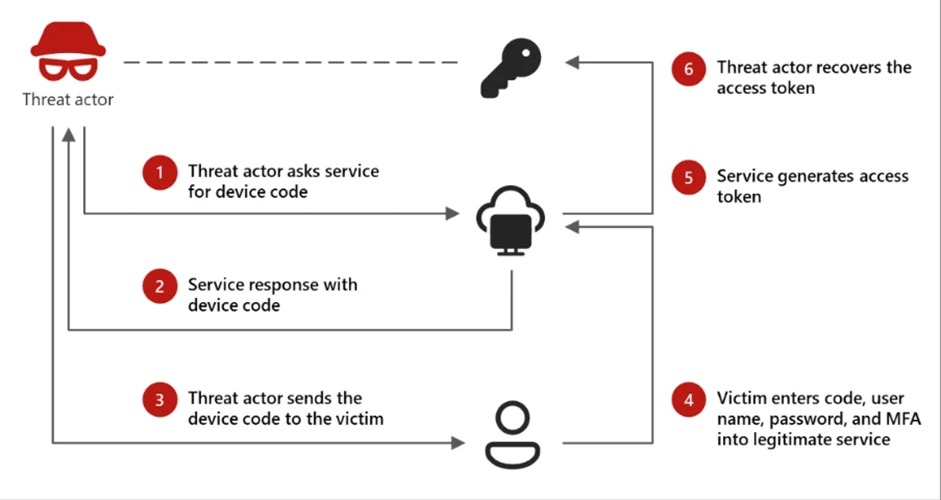

Partea cu adevărat periculoasă apare după click. Utilizatorul este redirecționat către un proces real de autentificare Microsoft, unde trebuie să introducă un cod de dispozitiv. În acel moment, fără să realizeze, autorizează accesul atacatorului. Acesta este un exemplu clar de cum securitatea modernă poate fi exploatată chiar prin mecanismele ei legitime.

Odată obținut accesul, atacatorii analizează emailuri interne și vizează persoane-cheie din companii, precum echipele financiare sau managementul. Concluzia este destul de clară: metodele bazate doar pe parole nu mai sunt suficiente. Soluții precum autentificarea fără parolă, aplicațiile de tip authenticator și monitorizarea continuă devin esențiale într-un peisaj digital tot mai complex.