Xiaomi a avut ceva probleme de imagine atunci când s-a descoperit că terminalele sale ar avea backdoor-uri şi trackere care la fiecare 24 de ore trimit destul de multe informaţii spre serverele sale. Compania afirma că scopul era de a îmbunătăţi experienta utilizatorului, dar strâmbam din nas la o asemenea declaraţie totuşi. Ei bine, azi avem şi o veste bună şi o metodă de a mai scăpa de bloatware şi backdoor-uri.

Pe acest blog am găsit o reconfirmare a acelor trackere, iar Xiaomi avea pe o tabletă Mi Pad spre exemplu o aplicaţie care rula constant în fundal şi se conecta la serverele backend ale producătorului chinez. Nu e foarte clar ce se întâmplă la celălalt capăt al conexiunii şi dacă Xiaomi doar caută actualizări software sau preia informaţii mai mult sau mai puţin legate de diagnostice de pe device.

![]()

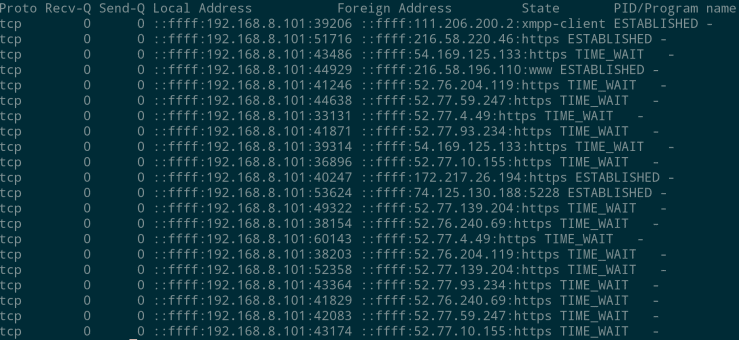

Problema e că şi dacă un astfel de backdoor e benign, hackerii îl pot exploata imediat. Cei de la XDA Developers au explicat aici cum să înlături bloatware-ul din MIUI şi mai ales aplicaţia Analytics-core, cea care se tot conectează la serverele din China. După înlăturarea loc, numărul de conexiuni tcp din fundal a scăzut considerabil şi în loc să arate ca mai sus, lista arată aşa:

Două conexiuni sunt de la Google, iar al treilea proces e tot o legătură cu Xiaomi. Aşteptam mai multă transparenţă de la Xiaomi pe viitor, mai ales că firma se tot extinde spre Vest.